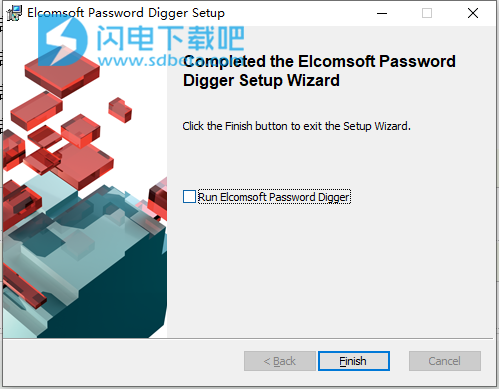

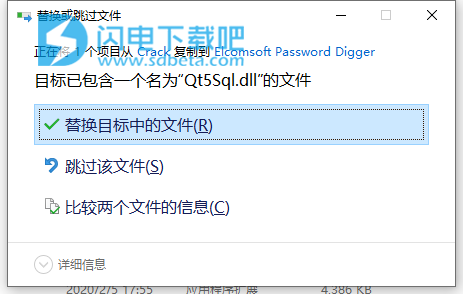

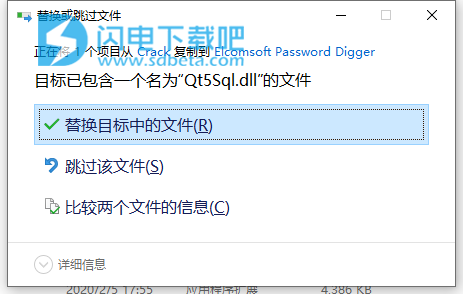

5、将破解文件夹中的Qt5Sql.dll复制到安装目录中,点击替换目标中的文件,默认路径C:\Program Files (x86)\Elcomsoft Password Recovery\Elcomsoft Password Digger

软件特色

1、提取,解密和导出系统和所有用户钥匙串的内容

2、使用用户的真实密码构建自定义词典,以改善密码恢复攻击

3、使用提取的Apple ID密码下载iCloud备份(使用Elcomsoft Phone Breaker)

4、与使用Apple Keychain Access相比节省时间

5、将完整的钥匙串数据导出到未加密的XML文件中

软件功能

1、解密Mac OS钥匙串

Elcomsoft Password Digger是Windows工具,用于解密从Mac OS计算机提取的系统和用户钥匙串的内容。该工具将完整的数据集导出到XML文件中,或构建过滤后的字典以与密码恢复工具一起使用。系统和所有用户钥匙串都可以解密。

Elcomsoft Password Digger允许访问高度敏感的信息,包括Wi-Fi密码,用户的Apple ID和iTunes密码,网站和电子邮件帐户密码以及其他敏感信息。

结合使用Elcomsoft Password Digger和其他ElcomSoft工具,可以下载由用户的iPhone或iPad创建的iCloud备份(通过Elcomsoft Phone Breaker),并通过生成自定义词典(通过Elcomsoft Distributed Password)来更快地破解其他密码。恢复)。

2、提取macOS密码。建立自定义词典

Elcomsoft Password Digger提供一键式工具,可自动提取所有相关密码并将其保存到经过过滤的纯文本词典中。

没有质量字典,就不可能攻击多种类型的密码。即使使用GPU加速,某些类型的密码(例如用于保护Microsoft Office 2010-2013文档的密码)也太慢而无法强行使用。包含用户其他密码的自定义词典对于协助此类攻击非常有用。通过查看用户密码列表,专家可能能够得出通用模式,从而为密码恢复工具创建一组规则。

Elcomsoft Password Digger可以一键生成高度相关的密码词典。通过提取存储在用户钥匙串中的所有密码并将其保存到仅包含密码的经过过滤的纯文本文件中,Elcomsoft Password Digger可以构建高度相关的自定义词典来破解强密码。生成的文件可用于Elcomsoft分布式密码恢复,Elcomsoft密码恢复捆绑包以及单个密码恢复工具的字典攻击。

3、提取钥匙串数据

为了使用Elcomsoft Password Digger,专家将需要一台Windows PC,从Mac OS提取的钥匙串文件以及用户的身份验证信息(如果不同,则为Mac OS登录名和密码或钥匙串密码)。对于解密系统钥匙串,该工具将需要一个解密密钥,该解密密钥必须从Mac OS计算机中提取(需要管理员权限才能从实时系统中提取文件)。

系统钥匙扣:

从用户的Mac OS系统中提取的钥匙串文件

来自同一系统的解密密钥[1]

用户钥匙串:

从用户的Mac OS系统中提取的钥匙串文件

用户的本地登录密码或钥匙串密码(如果不同)

特点和优点:

访问Mac OS钥匙串中存储的加密信息

使用提取的Apple ID密码下载iCloud备份(使用Elcomsoft Phone Breaker)

解密系统和从Mac OS系统获得的所有用户钥匙串

与使用Apple Keychain Access相比,可节省大量时间

将完整的钥匙串数据导出到未加密的XML文件中

通过生成过滤后的纯文本文件以用作自定义词典来加快密码恢复(使用Elcomsoft分布式密码恢复和其他工具)

4、Mac OS X钥匙串中可用的信息

Mac OS 8.6中引入了钥匙串,以为敏感信息提供安全存储。Mac OS X使用钥匙串来管理系统范围的密码和用户密码。Wi-Fi网络的密码之类的系统密码存储在系统钥匙串中,而几乎所有其他内容最终都存储在用户钥匙串中。

这是可以从Mac OS钥匙串中提取的不完整信息列表。

系统钥匙扣:

Wi-Fi密码

用户钥匙串:

Apple ID密码

iTunes备份的密码

AirPort和TimeCapsule密码

网站和帐户的密码

VPN,RDP,FTP和SSH密码

邮件帐户(包括Gmail和Microsoft Exchange)的密码

网络共享密码

iWork文档密码

钥匙串中存储的信息已安全加密。系统钥匙串使用存储在文件中的解密密钥,而用户钥匙串通常使用从用户的Mac OS帐户密码派生的密钥进行加密。

Apple提供了一种内部工具,用于查看称为“钥匙串访问”的钥匙串中存储的项目。但是,使用Keychain Access进行取证很慢且不方便,因为Apple工具要求用户必须重新输入密码才能查看每个单独的记录。Elcomsoft Password Digger可以通过将存储在钥匙串中的信息转储到XML文件中来节省时间,该XML文件可以加载到取证工具中进行检查。

5、提取Mac OS钥匙串

Elcomsoft Password Digger可以提取,解密和导出系统和所有用户钥匙串的内容。该工具将信息从钥匙串中转储到解密后的纯XML文件中,该XML文件包含所有记录的完整记录,其中包括URL,创建和最后访问时间,登录名,密码以及其他相关字段。可以将生成的XML文件导入任何支持XML的工具中,包括各种取证产品和许多通用工具,例如Microsoft Excel。

6、使用Elcomsoft电话断路器更轻松地进行无线采集

用Elcomsoft Password Digger提取的信息可与其他ElcomSoft产品一起使用,以从其他来源提取更多信息。

提取用户的Apple ID密码对于调查非常有价值。拥有用户的Apple ID密码后,专家可以使用Elcomsoft Phone Breaker从Apple iCloud下载由用户的iOS设备(如iPhone和iPad)创建的云备份。空中获取可产生干净的,未加密的备份,可以在Elcomsoft Phone Viewer中查看该备份,也可以在许多商业取证工具之一中进行分析。

使用说明

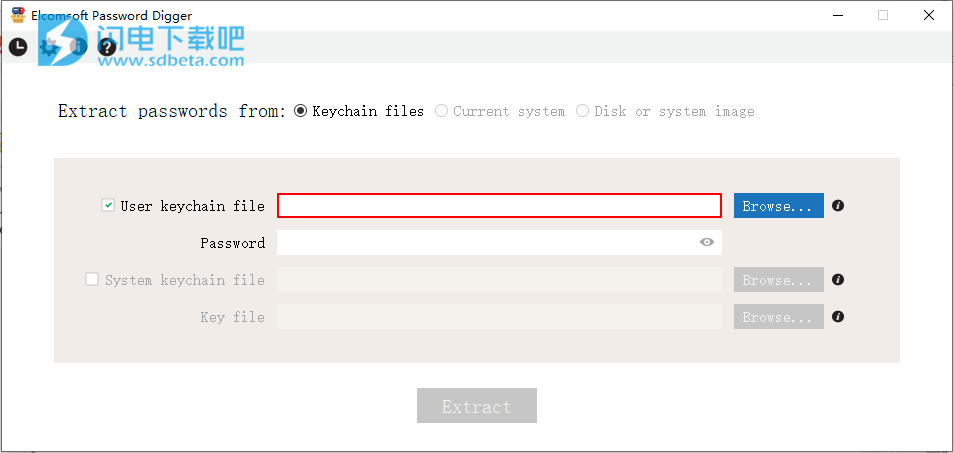

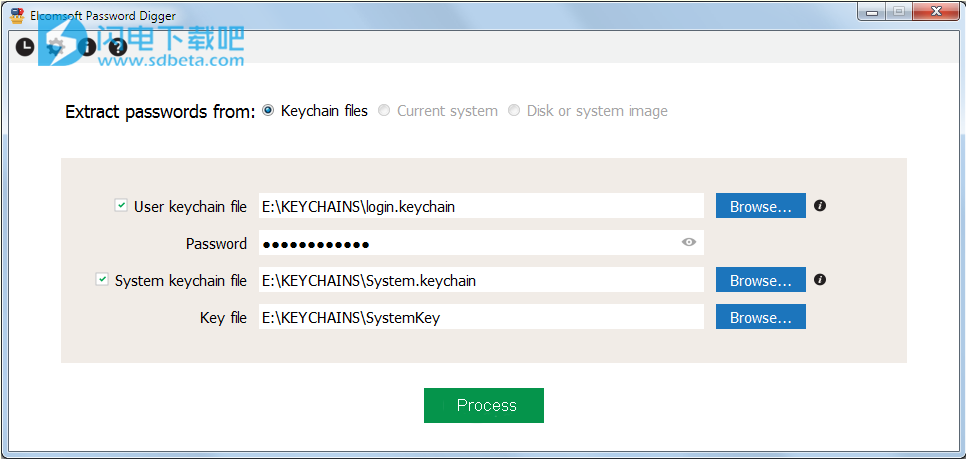

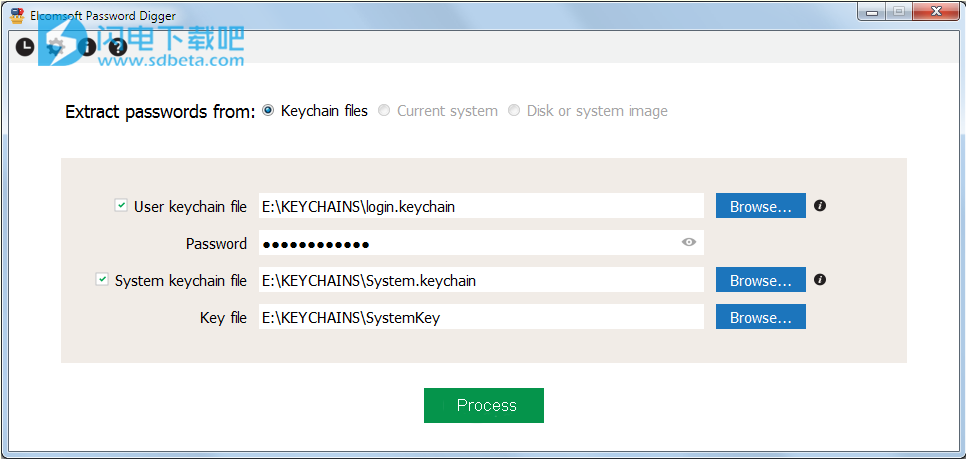

1、使用程序

在主程序屏幕上,选择以下内容:

•用户钥匙串文件的路径(login.keychain或login.keychain-db)

•用户密码(如果已设置)

•系统钥匙串文件的路径

•系统密钥文件的路径

有关如何/在何处获取它们的更多信息,请参阅获取钥匙串文件一章。

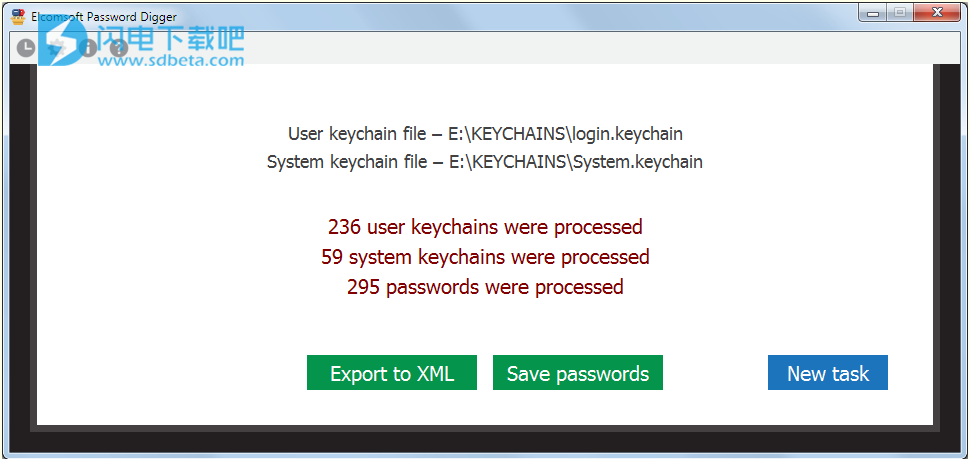

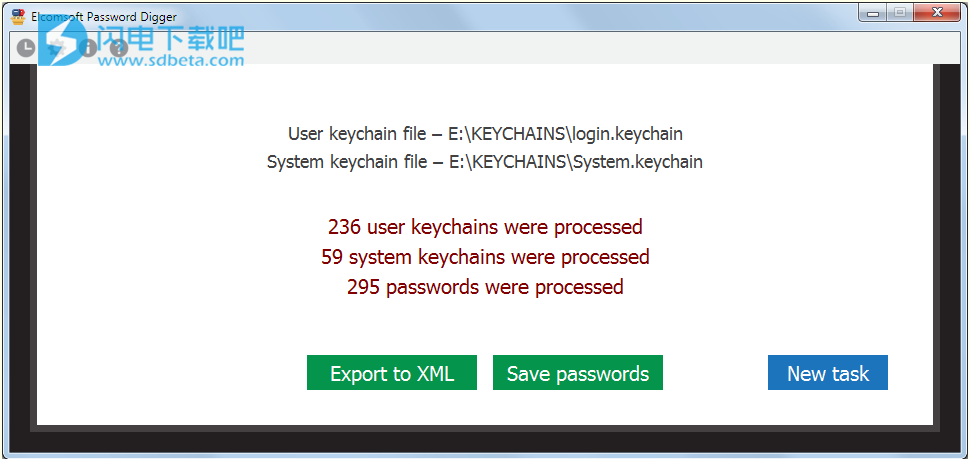

一旦选择了文件(您只能使用用户的钥匙串或系统钥匙串,或两者都使用),请进行处理;如果密码不正确,该程序将不允许您继续。下一个屏幕显示每个文件中处理了多少条记录:

您可以在此处将所有记录导出到XML文件(适合进一步分析和/或报告),或者仅保存密码,从而生成类似字典/单词表的内容,例如使用其他软件执行字典攻击。带密码的文本文件按字母顺序排序(删除重复项)。 XML文件包含钥匙串中的所有记录,不仅包括密码,还包括加密密钥,令牌等,直到您设置“忽略XML输出中的非密码数据”选项为止。